Card cloning is a real, consistent danger, but there are various steps firms and people today can take to guard their economic facts.

La copie des données de la piste magnétique s'effectue sans compromettre le bon fonctionnement de la carte bancaire.

Credit and debit cards can reveal more information than several laypeople may possibly assume. You'll be able to enter a BIN to determine more about a financial institution from the module down below:

Le e-skimming se produit généralement lorsqu’un cybercriminel insère un code malveillant dans le web site World wide web d’un commerçant. Ce code enregistre les détails de paiement des purchasers lors de la transaction et les envoie aux criminels.

Ce form d’attaque est courant dans les restaurants ou les magasins, auto la carte quitte brièvement le champ de vision du customer. Ceci rend la détection du skimming compliquée.

To do that, thieves use special equipment, sometimes combined with simple social engineering. Card cloning has Traditionally been One of the more prevalent card-linked sorts of fraud around the globe, to which USD 28.

Their Highly developed facial area recognition and passive liveness detection enable it to be Substantially more difficult for fraudsters to clone cards or build faux accounts.

The accomplice swipes the card in the skimmer, Besides the POS device employed for standard payment.

Stealing credit card data. Robbers steal your credit card info: your name, along with the credit card range and expiration day. Usually, robbers use skimming or shimming to obtain this information.

Soyez vigilants · Meilleurtaux ne demande jamais à ses purchasers de verser sur un compte les sommes prêtées par les banques ou bien des fonds propres, à l’exception des carte de crédit clonée honoraires des courtiers. Les conseillers Meilleurtaux vous écriront toujours depuis une adresse mail xxxx@meilleurtaux.com

Pour éviter les arnaques lors de l'achat d'une copyright, il est essentiel de suivre certaines précautions :

Les criminels utilisent des appareils spécialisés pour cloner les cartes bancaires. Ils copient les informations de la carte sur une carte vierge, fabriquant ainsi une réplique exacte de la carte originale. Ils peuvent ensuite utiliser cette carte pour effectuer des achats ou retirer de l’argent. Remark retrouver la personne qui a piraté ma carte bleue ?

This Web-site is using a safety services to protect itself from on the web assaults. The motion you just performed induced the security Remedy. There are several actions that may cause this block together with distributing a specific term or phrase, a SQL command or malformed data.

Enable it to be a practice to audit your POS terminals and ATMs to guarantee they haven’t been tampered with. It is possible to educate your team to acknowledge signs of tampering and the following actions that need to be taken.

Edward Furlong Then & Now!

Edward Furlong Then & Now! Spencer Elden Then & Now!

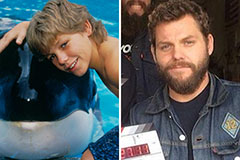

Spencer Elden Then & Now! Jason J. Richter Then & Now!

Jason J. Richter Then & Now! Jeremy Miller Then & Now!

Jeremy Miller Then & Now! Mike Vitar Then & Now!

Mike Vitar Then & Now!